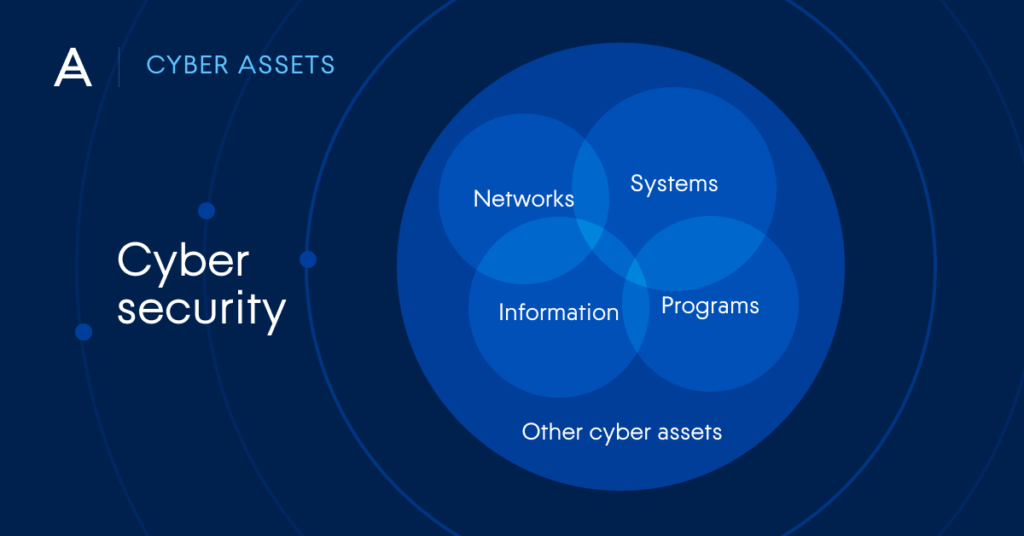

Segurança cibernética é a prática de defender as suas redes, sistemas e aplicativos de ameaças cibernéticas

Os dados e operações digitais já estão no centro da maioria das organizações modernas, e essa tendência só está aumentando. Mas, com essa dependência de sistemas computadorizados, vem uma variedade de ameaças cibernéticas. Esses riscos podem ser internos, originados de funcionários e contratados. Eles podem ser externos, resultado da atividade de cibercriminosos ou até mesmo de seus próprios clientes. Eles podem ser atos deliberados de roubo ou interrupção de dados ou simplesmente causados por erro humano e negligência.

Não importa onde ou por que uma ameaça cibernética se origina, ela tem o potencial de ser devastadora para as empresas, seus funcionários e clientes. É por isso que é importante compreender as práticas e táticas de segurança cibernética para uma defesa eficaz contra os perigos no mundo digital.

Diferentes tipos de segurança cibernética

Embora a segurança cibernética muitas vezes envolva medidas de proteção digital, como software de antivírus e limitações de privilégios do usuário, também existem componentes físicos e offline que podem ajudar a garantir proteção completa contra uma variedade de ameaças.

Alguns dos principais tipos de segurança cibernética incluem:

- Segurança de aplicativos – evitando que dados e códigos em softwares críticos para os negócios (em uso e em desenvolvimento) sejam roubados ou sequestrados, como testes de penetração e criptografia;

- Segurança de informações – protegendo dados físicos e digitais de acesso e manipulação não autorizados, tanto no local e através de sistemas remotos;

- Segurança de infraestrutura – garantindo que as estruturas e instalações nas quais você confia, como redes elétricas e centros de dados, sejam controlados e protegidos contra danos físicos ou interrupções;

- Segurança de rede – protegendo redes internas contra acesso não autorizado, com ferramentas como gerenciamento de acesso remoto e autenticação de dois fatores (2FA);

- Educação do usuário – ensinando aos funcionários e clientes as melhores práticas para reconhecer e evitar ameaças cibernéticas, como malware e ataques de phishing.

Exemplos de ciberameaças

Existem muitos tipos de ameaças cibernéticas – atos mal-intencionados que ameaçam danificar ou roubar dados ou, de outra forma, interromper as cargas de trabalho e os serviços. Não importa o tipo ou a origem, as ameaças cibernéticas representam um sério risco à saúde e às operações dos negócios.

Algumas das variações mais comuns incluem:

Malware

Malware – abreviação de “software malicioso” – é um aplicativo que tem como objetivo causar danos aos sistemas, roubar dados, obter acesso não autorizado a redes ou causar estragos. A infecção por malware é o tipo mais comum de ciberameaça. Embora seja frequentemente empregado para ganho financeiro, o malware também é usado como uma arma por países, como uma forma de protesto por hacktivistas ou para testar a postura de segurança de um sistema.

Malware é um termo coletivo e se refere a uma série de variantes de software malicioso, incluindo:

- Vírus – a forma mais comum de malware. Muito parecido com seu homônimo biológico, os vírus se anexam para limpar arquivos, replicar e se espalhar para outros arquivos. Eles podem excluir arquivos, forçar reinicializações, juntar máquinas a um botnet ou permitir o acesso remoto por backdoor a sistemas infectados.

- Worms – semelhantes aos vírus, mas sem a necessidade de um arquivo host. Os worms infectam os sistemas diretamente e residem na memória, onde se auto-replicam e se espalham para outros sistemas na rede.

- Backdoors – um método furtivo de contornar a autenticação ou criptografia normal. Backdoors são usados por invasores para proteger o acesso remoto a sistemas infectados ou para obter acesso não autorizado a informações privilegiadas. Embora muitos backdoors sejam estritamente maliciosos, variantes deliberadas podem ser construídas em hardware ou sistemas operacionais para fins legítimos – como restaurar o acesso a um usuário que esqueceu sua senha.

- Trojans – batizado com o nome do famoso cavalo de madeira da história da Guerra de Tróia. Os cavalos de Tróia podem se disfarçar como um aplicativo legítimo ou simplesmente se esconder dentro de um. Eles abrem backdoors discretamente para dar aos invasores acesso fácil aos sistemas infectados, geralmente permitindo o carregamento de outro malware.

Ransomware

O ransomware também é uma forma de malware, embora mereça atenção especial devido à sua onipresença. Originalmente, o ransomware foi projetado para criptografar dados e bloquear as vítimas de seus sistemas – isto é, até que pagassem a seus atacantes um resgate para restaurar o acesso. Variantes modernas de ransomware tendem a levar isso um passo adiante, com invasores exfiltrando cópias dos dados da vítima e ameaçando liberá-los publicamente se suas demandas não forem atendidas. Isso geralmente aumenta consideravelmente a pressão sobre as vítimas, pois os dados roubados geralmente contêm informações de identificação pessoal (PII) de clientes e funcionários, detalhes financeiros confidenciais ou segredos comerciais.

As campanhas de distribuição de ransomware geralmente contam com técnicas de engenharia social, como phishing, enganando os usuários para que baixem um conta-gotas que recupera e instala a carga útil. Variantes de ransomware mais agressivas, como NotPetya, exploram lacunas na segurança para infectar sistemas sem a necessidade de truques.

Uma vez no sistema, o ransomware encontra todos os arquivos de um tipo específico localmente e pela rede, criptografando – e frequentemente roubando – os. Os arquivos originais, pontos de recuperação e backups são excluídos para evitar que os usuários restaurem o sistema por conta própria. O ransomware geralmente altera a extensão do arquivo (por exemplo, myFile.doc.encrypted) e adiciona um arquivo de “ajuda”, explicando como as vítimas podem pagar para recuperar seus dados.

Phishing

O phishing é uma técnica de ataque comum e uma forma de engenharia social: a estratégia de manipular as pessoas para que realizem ações inseguras ou divulguem informações confidenciais.

Em campanhas de phishing, os invasores usam comunicações enganosas – email, mensagens instantâneas, SMS e sites – para se passar por uma pessoa ou organização confiável, como uma empresa legítima ou instituição governamental. Aproveitando a confiança dos usuários, os invasores os induzem a clicar em links maliciosos, baixar anexos com malware ou divulgar informações pessoais confidenciais.

Uma abordagem mais focada é o “spear phishing”, no qual os atacantes têm como alvo um indivíduo específico – ou um pequeno grupo de indivíduos, como funcionários em uma função específica em uma empresa específica. Essas ameaças cibernéticas são geralmente adaptadas ao seu alvo com base no conhecimento interno ou nas informações disponíveis na web (por exemplo, por meio da mídia social). Por exemplo, um ataque pode ser endereçado diretamente à vítima e disfarçado como um e-mail de seu gerente direto ou do departamento de TI de sua empresa. Embora exijam um esforço extra para serem criados, os ataques de spear phishing tendem a ser bastante convincentes e têm maior probabilidade de sucesso.

Ataques distribuídos de negação de serviço (DDoS)

Ataques distribuídos de negação de serviço visam servidores, serviços ou redes para interromper o fluxo de tráfego, impedindo que os usuários acessem esses recursos. Os ataques DDoS têm como objetivo mais comum causar danos financeiros ou à reputação de uma organização ou órgão governamental.

Esses ataques costumam usar grandes redes de sistemas infectados por malware – computadores e dispositivos IoT – que o invasor controla. Dispositivos individuais nessas redes são comumente chamados de “bots” (ou “zumbis”), e uma coleção deles é conhecida como “botnet”.

Os invasores usam esses botnets contra servidores ou redes, fazendo com que cada bot envie solicitações repetidas para o endereço IP do alvo. Em última análise, isso faz com que o servidor ou a rede fique sobrecarregado e indisponível para o tráfego normal. A correção geralmente é difícil, pois os bots são dispositivos legítimos da Internet – tornando difícil separar os invasores dos usuários inócuos.

Injeção SQL (SQLI)

Structured Query Language (SQL) é uma linguagem padrão para construir e manipular bancos de dados, frequentemente usada em servidores web e outros. Ataques de injeção de SQL inserem código SQL malicioso em um servidor, manipulando-o para exibir informações do banco de dados que o invasor não deve ser autorizado a acessar. Essas informações podem incluir dados corporativos confidenciais, credenciais do usuário e PII de funcionários e clientes.

Embora a injeção de SQL possa ser usada para atacar qualquer banco de dados baseado em SQL, essas técnicas visam principalmente sites. Um ator malicioso pode realizar um ataque simplesmente enviando um comando SQL para a caixa de pesquisa de um site vulnerável, potencialmente recuperando todas as contas de usuário do aplicativo da web.

A importância da segurança cibernética

As organizações de hoje enfrentam desafios críticos em relação à segurança cibernética. A criação, o processamento e o armazenamento de dados são cada vez mais feitos no limite, aumentando a complexidade operacional e tornando os fluxos de dados mais difíceis de rastrear. Enquanto isso, o poder de computação e IA cada vez maiores são amplamente acessíveis, permitindo que os cibercriminosos visem as empresas com mais eficácia do que nunca. E esses criminosos são altamente motivados, movidos pela perspectiva de recompensas multimilionárias de empresas que muitas vezes não podem deixar de pagar pela restauração de serviços ou pela recuperação de dados perdidos.

Qualquer organização que usa tecnologia moderna deve enfrentar o risco de ameaças cibernéticas. Tomar medidas para lidar com esse risco é crucial para a saúde e a segurança operacional das empresas. Violações de dados e ataques contra serviços comerciais têm o potencial de causar danos financeiros e de reputação catastróficos, e o acesso não autorizado de PII pode ter impactos graves nas vidas de funcionários e clientes.

Como gerenciar a segurança cibernética

As ciberameaças, portanto, são um dos maiores problemas que as empresas e os indivíduos enfrentam. E a segurança cibernética se preocupa com a defesa de redes, sistemas e aplicativos contra essas ameaças. Mas é importante observar que segurança cibernética não é a mesma coisa que proteção de dados.

Os dados são agora o recurso mais valioso do mundo. Está no centro das operações de negócios, e os volumes de dados que precisam de proteção estão crescendo a taxas explosivas. A segurança cibernética ajuda a proteger os sistemas que possibilitam a geração, gerenciamento, armazenamento e transferência de dados. Ele não trata dos dados em si – backups, autenticação, mascaramento ou exclusão. Se os dados forem criptografados, alterados ou excluídos, uma solução autônoma de segurança cibernética não pode fazer muito para ajudá-lo a restaurá-los em tempo hábil.

É por isso que a Acronis recomenda soluções construídas com proteção cibernética – uma abordagem integrada que combina segurança cibernética com proteção de dados – como força motriz:

- Acronis Cyber Protect Cloud — a platform that enables service providers to deliver cyber protection in an easy, efficient and secure way. With one solution, users gain access to cloud backup, cloud disaster recovery, ransomware protection, file sync and share, and blockchain-based file notarization and e-signature services, all managed from a single console.

- Acronis Cyber Protect — a single solution integrating backup with next-generation, AI-based antimalware and protection management. The integration of multiple protection technologies not only increases reliability — it also decreases the time required to learn, deploy, and maintain new capabilities. With Acronis Cyber Protect, users enjoy complete cyber protection against modern threats.

- Acronis True Image — the only personal solution that delivers easy, efficient, and secure cyber protection through with a unique integration of reliable backup and cutting-edge antimalware technologies — safeguarding data against all modern threats. Reduce the complexity and cost of safeguarding data, so you’ll never have to worry about disruptions to your digital life.

é só clicar na imagem e preencher os seus dados

O panorama da ciberameaça é vasto e está em constante evolução. Soluções autônomas de segurança cibernética e proteção de dados são úteis para proteger cargas de trabalho, mas deixam lacunas em suas defesas. Uma abordagem em várias camadas que incorpora a mais recente tecnologia de segurança cibernética junto com a proteção e autenticação de dados é necessária para fornecer proteção confiável para cargas de trabalho modernas em vários domínios.